Организации, которые обрабатывают персональные данные в бухгалтерских и кадровых программах, часто сталкиваются с вопросом, достаточно ли защищено программное обеспечение. Рассмотрим, как соблюдать требования Федерального закона от 27.07.2006 № 152-ФЗ (далее — 152-ФЗ) при работе в сервисах.

Как организации привести в порядок процессы обработки и защиты персональных данных

Напомним, что приведение процессов обработки и защиты персональных данных (далее — ПДн) в соответствие с действующими требованиями законодательства РФ в общем случае выглядит следующим образом:

- Обследование организации на предмет соответствия процессов обработки и защиты ПДн требованиям 152-ФЗ.

- Разработка комплекта внутренней организационно-распорядительной документации, которая регламентирует процессы обработки и защиты ПДн.

- Определение угроз безопасности и потенциальных нарушителей безопасности ПДн, обрабатываемых в информационной системе ПДн.

- Определение требуемого уровня защищенности ПДн, обрабатываемых в информационной системе ПДн.

- Разработка технического задания на создание системы защиты ПДн.

- Приобретение средств защиты информации.

- Внедрение системы защиты ПДн.

- Организация и проведение аттестации соответствия системы защиты ПДн требованиям безопасности информации.

Аттестация не является обязательной, однако получение аттестата соответствия даст уверенность в том, что меры, реализованные в рамках системы защиты ПДн, достаточно эффективны и удовлетворяют всем требованиям безопасности информации.

Сертифицированное бухгалтерское или кадровое ПО в данном контексте может рассматриваться лишь как средство защиты информации.

Пример

Информационная система отдела кадров небольшой организации регулярно работает с ПДн сотрудников. Их она ведет в специальных учетных программах. Еще, чтобы работать с ПДн, компания разработала организационно-распорядительные документы, ознакомила работников с требованиями 152-ФЗ, ограничила доступ в помещения обработки ПДн, внедрила охранную сигнализацию, но не внедрила технические средства защиты информации.

В этом случае оператор ПДн должен составить модель угроз и определить требуемый уровень защищенности ПДн, чтобы в дальнейшем разработать систему защиты ПДн.

Построение системы защиты персональных данных

Предположим, что компании требуется 4-й уровень защищенности ПДн при их обработке в информационной системе.

В соответствии с Приказом ФСТЭК РФ от 18.02.2013 № 21 нужно определить состав и содержание организационных и технических мер по обеспечению безопасности.

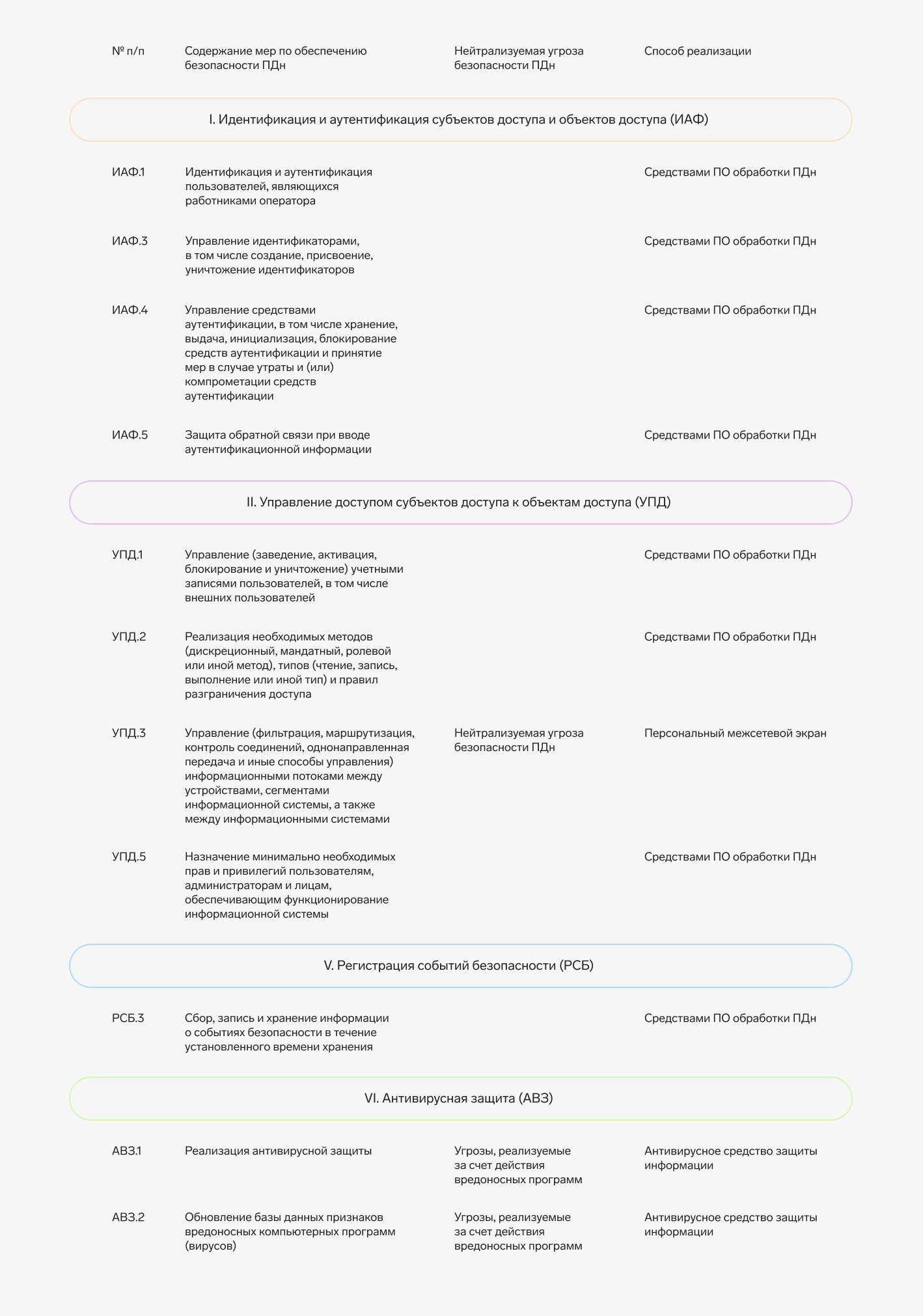

Рассмотрим техническую реализацию отдельно выбранных мер по обеспечению безопасности ПДн:

Как видно из таблицы выше, для нейтрализации актуальных угроз безопасности ПДн используются межсетевой экран и антивирусные средства защиты информации. Кроме того, согласно Приказу ФСТЭК РФ от 18.02.2013 № 21, для обеспечения 4-го уровня защищенности ПДн межсетевой экран и антивирусное средство должны иметь сертификаты соответствия не ниже 5-го класса по требованиям безопасности информации средств защиты информации.

ПО обработки ПДн также используется в качестве способа реализации требований Приказа ФСТЭК РФ от 18.02.2013 № 21, однако оно не используется для нейтрализации актуальных угроз безопасности ПДн, а следовательно, процедура оценки соответствия такого ПО не требуется.

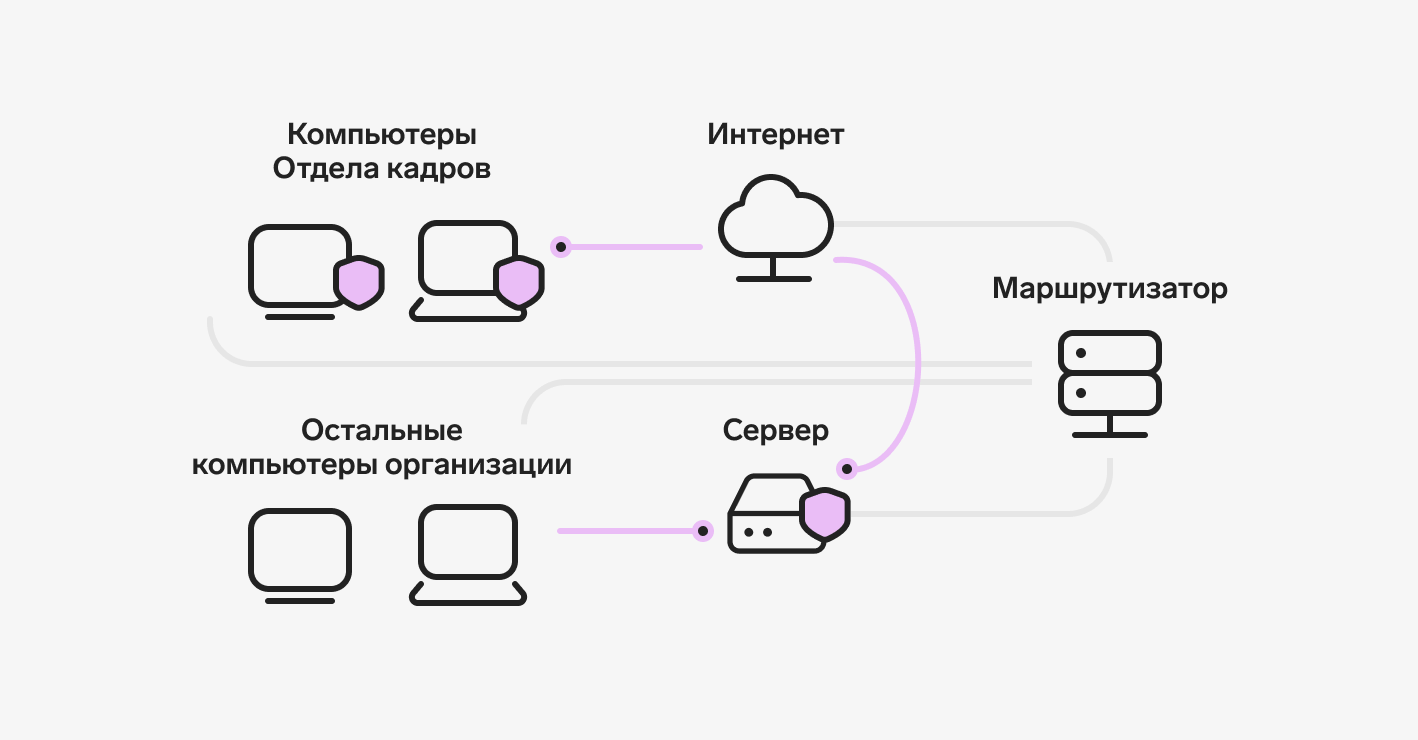

Текущая система защиты ПДн позволит разграничить доступ к серверу обработки ПДн и защитит рабочие станции от актуальных угроз безопасности.

Выводы

Наличие у программы сертификата соответствия ФСТЭК не решает проблемы защиты ПДн. Существует множество средств защиты информации и сценариев их использования. Для построения эффективной и адекватной системы защиты ПДн важно понимать принципы и порядок реализации мер, направленных на обеспечение безопасности ПДн.

Защита персональных данных — это комплекс мероприятий, направленных на обеспечение безопасности персональных данных, и внедрение системы защиты является лишь одним из этапов обеспечения безопасности.

Рекомендации по защите персональных данных

Не стоит забывать о поддержании созданной системы защиты ПДн в актуальном состоянии. Периодически необходимо проверять актуальность организационно-распорядительной документации, обновлять модель угроз и контролировать обеспечение установленного уровня защищенности ПДн.